Pesquisadores da ESET identificaram uma nova cepa de ransomware capaz de burlar um dos mecanismos mais importantes de proteção em computadores modernos: a Inicialização Segura do UEFI. Batizado de HybridPetya, o malware apresenta semelhanças com os antigos Petya e NotPetya, conhecidos por ataques massivos a sistemas Windows.

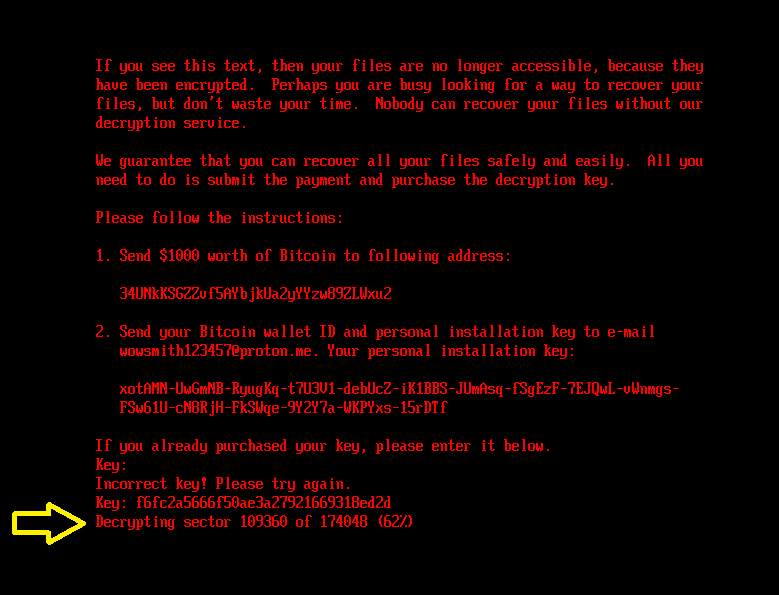

Quando ativado, o HybridPetya criptografa a Master File Table (MFT), estrutura que guarda metadados de arquivos em volumes NTFS. A infecção impede o acesso a dados e exibe uma tela exigindo resgate de cerca de US$ 1 mil em bitcoin, prometendo a chave de descriptografia após o pagamento.

Nossos vídeos em destaque

Como funciona o ataque

O ransomware é formado por duas partes principais:

- Bootkit: componente carregado antes do sistema operacional, responsável por iniciar a configuração maliciosa e verificar o status de criptografia.

- Instalador: implanta o bootkit no dispositivo, explorando falhas de segurança para ganhar persistência.

As variantes do HybridPetya exploram a vulnerabilidade CVE-2024-7344, uma brecha de execução remota de código no UEFI. Até o momento, não há sinais de uso ativo em larga escala, mas o potencial de impacto preocupa especialistas.

Por que o UEFI é um alvo crítico

O UEFI funciona como uma evolução da BIOS e é executado antes do sistema operacional, controlando todo o processo de inicialização. Essa posição privilegiada torna o ambiente um alvo estratégico para criminosos, já que um ataque bem-sucedido pode burlar camadas tradicionais de segurança.

Segundo a ESET, o HybridPetya é o quarto bootkit UEFI conhecido publicamente com capacidade de bypass da Inicialização Segura, juntando-se ao BlackLotus, BootKitty e ao Hyper-V BackDoor PoC. “Bypasses de Inicialização Segura não são apenas possíveis — estão se tornando cada vez mais comuns e atraentes tanto para pesquisadores quanto para invasores”, destacou a empresa.

Risco futuro

Embora o HybridPetya não esteja sendo distribuído ativamente, suas capacidades — criptografia de MFT, compatibilidade com sistemas UEFI e bypass de Inicialização Segura — o colocam no radar para monitoramento de novas ameaças. A recomendação dos especialistas é manter o firmware do sistema atualizado e aplicar correções de segurança assim que disponibilizadas pelos fabricantes.

Quer se manter informado sobre os mais recentes riscos cibernéticos e como se proteger? Continue acompanhando o TecMundo para análises, alertas e dicas práticas sobre segurança digital.

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)