Pesquisadores da Proofpoint identificaram uma vulnerabilidade no Microsoft Entra ID, serviço de gerenciamento de identidade da Microsoft. Segundo os especialistas, o problema pode ser explorado por meio de um phishlet para o framework de ataque Evilginx AiTM, capaz de forçar o sistema de autenticação a adotar um método menos seguro.

“A sequência de ataque depende da existência de um método de autenticação alternativo (geralmente MFA), além do FIDO, para a conta de usuário alvo. Felizmente, porém, esse costuma ser o caso de implementações FIDO, já que a maioria dos administradores prefere manter uma opção prática para recuperação de conta”, explicam no artigo.

Nossos vídeos em destaque

Como acontece o ataque?

- O alvo recebe um link de phishing por e-mail, SMS, solicitação OAuth ou outro canal de comunicação.

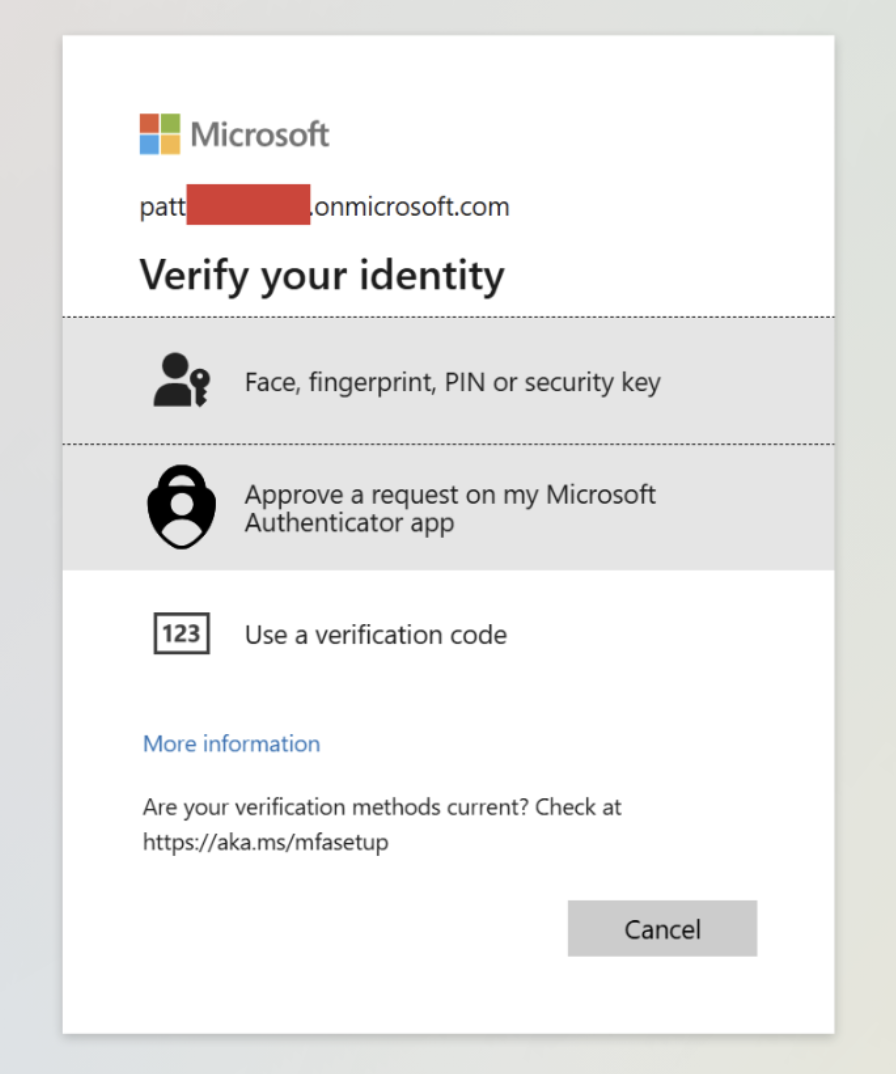

- Ao clicar na URL maliciosa entregue pelo FIDO Downgrade phishlet, a vítima se depara com uma mensagem de erro solicitando que escolha uma opção alternativa de login.

- Após autenticar-se na interface falsa, o criminoso intercepta as credenciais e o cookie de sessão, como em um ataque de phishing AiTM tradicional.

- Com as informações capturadas, o invasor pode sequestrar a conta e a sessão ativa no navegador, acessando todos os recursos disponíveis ao usuário.

Quais são as consequências?

Uma vez dentro da conta, o atacante herda todos os privilégios do alvo. Se a vítima tiver baixo nível de acesso, o impacto pode ser limitado. No entanto, em casos envolvendo gerentes, supervisores ou executivos de alto escalão (C-level), informações sensíveis e estratégicas podem ser comprometidas e extraídas de diversas formas.

Brecha ainda não explorada

De acordo com a Proofpoint, não há registros do uso dessa técnica no mundo real até o momento. “Atualmente, não há evidências do uso dessa técnica por agentes de ameaças em campo”, afirmou o grupo. Eles destacam que a complexidade do método e a necessidade de conhecimento técnico avançado tornam a exploração menos comum.

Como se proteger?

Para evitar ataques desse tipo, recomenda-se desconfiar de qualquer link recebido, mesmo que venha de um contato aparentemente confiável. Um invasor pode utilizar uma conta comprometida para atingir outras pessoas dentro da mesma organização.

Outra medida importante é desativar métodos de autenticação menos seguros, impedindo o downgrade para opções mais vulneráveis.

- Confira: Deputado tentou aliviar responsabilidades da Meta em casos de adultização, afirma reportagem

Acompanhe o TecMundo para se manter informado sobre as mais recentes vulnerabilidades, técnicas de ataque e dicas de segurança cibernética para proteger seus dados e dispositivos.

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)

)